Les bases du SI - Les firewalls (4/6)

Il existe différents composants qui permettent de sécuriser un réseau. Ces composants utilisent des techniques et fonctionnent sur des couches OSI différentes pour permettre le contrôle d'accès, la prévention ou la détection d'attaques.

Packet Filtering Firewalls

La fonction principale d'un firewall est le filtrage des paquets. Un administrateur peut alors filtrer les paquets selon certaines caractéristiques :

- La source IP

- La destination IP

- Le protocole

- Le port source

- Le port de destination

Le firewall va inspecter les headers des paquets et va réaliser l'une des 3 actions :

- Allow : autoriser le paquet

- Drop : abandonner le paquet sans renvoyer de message de diagnostic au client

- Deny : refuser le paquet mais notifier le client

Intrusion Detection System (IDS)

Les IDS identifient le trafic généré par les virus ou les vers. Tous comme les antivirus, les IDS détectent les trafics à risque en vérifiant les signatures. Il peut y avoir des faux positifs.

Il existe deux types d'IDS :

- Les Network Intrusion Detection Systems (NIDS)

- Les Host Intrusion Detection Systems (HIDS)

Ces systèmes ne bloquent pas le trafic mais ne font que loguer l'activité pour une analyse future.

NIDS - Network Intrusion Detection Systems

Les NIDS inspectent le trafic réseau en se plaçant au niveau du routeur ou dans une zone à risque tel que les DMZ.

HIDS - Host Intrusion Detection Systems

Les HIDS surveillent les logs applicatives, les changements au niveau des file-systems et les changements au niveau des configurations des OS.

Intrusion Prevention Systems (IPS)

Les IPS peuvent bloquer les requêtes malicieuses qui dépassent un seuil prédéfini.

Identifier la présence d'un firewall

Quand un firewall est en place, on peut voir apparaître le comportement suivant lorsqu'un client tente une connexion TCP :

- Le client envoie le flag SYN au serveur mais le serveur ne renvoie pas de SYN+ACK

- Le client envoie le flag SYN au serveur et ce dernier répond par un RST/ACK

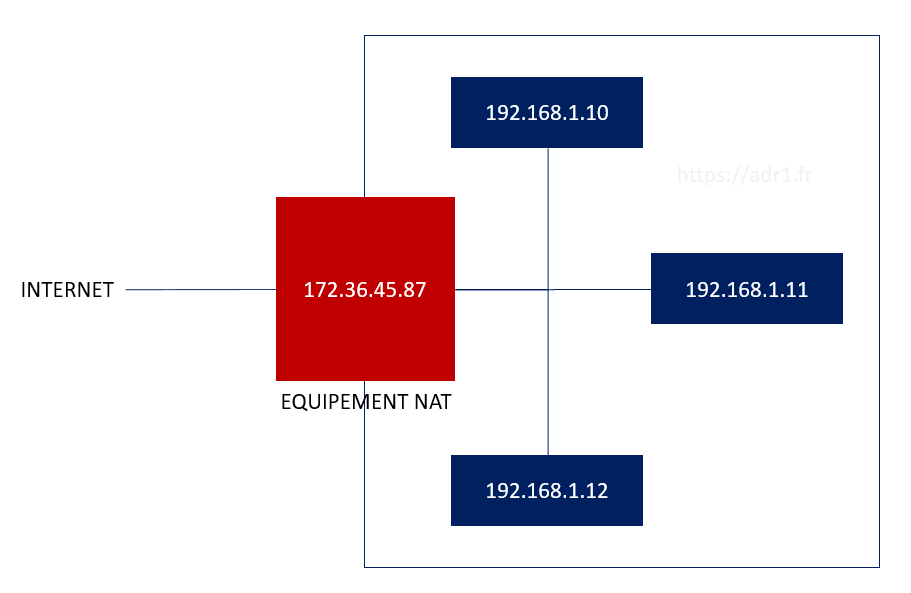

Network Address Translation (NAT) et IP Masquerading

Les firewalls peuvent aussi implémenter un NAT. Les NAT et l'IP Masquerading sont deux techniques qui permettent de fournir un accès à un réseau depuis un autre réseau.

Chaque machine du réseau utilise le NAT comme porte d'accès principale à internet. Le NAT va réécrire l'adresse IP source par l'adresse IP publique afin de masquer l'IP d'origine.

C'est quelque chose qui existe dans la plupart des grandes entreprises.